微軟最新《2019端點安全防護威脅報告》 台灣勒索軟體發生率高於亞太地區平均2.5倍、全球平均1.5倍

微軟最新《2019端點安全防護威脅報告》 台灣勒索軟體發生率高於亞太地區平均2.5倍、全球平均1.5倍。(微軟提供)

微軟最新《2019端點安全防護威脅報告》 台灣勒索軟體發生率高於亞太地區平均2.5倍、全球平均1.5倍。(微軟提供)

在互通互連的世界中,企業對資安防護與部署變得比過往更加關注,但如何付諸行動仍難以著手;微軟今(29日)發表最新亞太地區2019年端點安全防護威脅報告,公布亞太地區共15個地區遭遇惡意軟體、勒索軟體、加密貨幣挖礦和偷渡式下載等四大知名網路攻擊方式的發生率,其中亞太地區的平均惡意軟體發生率比全球平均高1.6倍。

值得注意的是,台灣遭受惡意程式攻擊發生率高於全球平均1.2倍,而遭受勒索軟體攻擊發生率高於亞太地區平均2.5倍,及全球平均1.5倍。微軟呼籲企業應建立偵測、防護、及回應三大資安策略,降低惡意軟體及勒索軟體攻擊機率與營運風險。

《2019年端點安全防護威脅報告》分析2019年1月至12月間每日接收的8兆個威脅警訊,並蒐集包括中國、印度、印尼、馬來西亞、菲律賓、斯里蘭卡、泰國、越南、台灣、新加坡、新西蘭、韓國、日本、香港和澳洲共15個亞太地區市場資料。報告顯示亞太地區遭受惡意軟體與勒索軟體的攻擊頻率,分別高於全球平均值1.6倍與1.7倍。

網路攻擊者持續攻擊網路意識較低、盜版軟體使用率高的國家,以及非法提供免費軟體和內容的網站。而就台灣地區的惡意軟體發生率,雖然低於亞太地區平均1.4倍,但仍高於全球平均1.2倍;此外,台灣地區的勒索軟體發生率,則高於亞太地區平均的2.5倍,亦高於全球平均的1.5倍。

雖然遭受惡意軟體及勒索軟體的發生率下降,企業仍不可掉以輕心,程式及裝置的修補和安裝更新、確保使用合法軟體,並提高使用者資安意識等,方能有效防範和降低受到惡意軟體和勒索軟體感染的可能性。「隨著資安防護方式不斷進步,網路攻擊者也發展出新的資安攻擊技術,逐漸捨棄傳統攻擊方法,轉而針對特定地區、產業或公司設計特殊攻擊行動,企業需善用雲端及AI技術,並擬定全方位的資安防護策略。」

微軟全球助理法務長暨台灣微軟公共暨法律事務部總經理施立成表示:「微軟透過分析每日偵查的8兆個威脅訊號,從中匯集並歸納出網路攻擊數據資料,當攻擊事件發生時,即可迅速回應。《微軟端點安全防護威脅報告》目的便是描繪最新的網路資安威脅面貌,讓企業更清楚瞭解應加強哪些攻守防備,以降低企業面臨日漸複雜的資安攻擊可能遭受的影響,打造更安全的網路環境。」

觀察近期資安動態,微軟也發現勒索軟體的攻擊目的轉變且趨向多元;早期勒索軟體會透過電子郵件或網頁方式誘騙使用者下載或點擊,而最近則是採取「針對式方式」,針對目標式主機進行各種形態漏洞(包含系統與軟體) 攻擊之後,進行一連串的破壞性影響。此外,除了單純的加密勒索金錢的目的外,有部分的目的已經轉變成透過勒索軟體加密檔案湮滅犯罪證據,如果企業立即將被加密的檔案進行還原,可能也會將犯罪的證據一併抹除。

台灣微軟亞太區技術支援中心資訊安全暨風險管理協理林宏嘉指出:「面對多元以及大幅轉變的勒索軟體攻擊,企業必須正視當今資安事件已經是整合不同面向與需求的複合犯罪行為,在心態上要如同面對是否確診新型冠狀病毒一樣,要進行多面向的查證,不只對於系統抱持Zero Trust的態度,要將Zero Trust 擴大到資安思維中 ─ 凡事存疑、事事進行求證,同時尋求各面向的資安專家群協助,才能降低勒索軟體以及其伴隨的複合惡意犯罪行為的攻擊機率,以及減少其對於企業帶來的營運風險。」

許多過去未發生過的網路攻擊事件,將無法利用現有的資源和知識掌握,為了確保企業網路安全具有與時俱進的防護功效,企業IT 部門必須持續加強和更新企業資安防護網, 不再是針對單一攻擊事件的發生,更是需要從網路犯罪思維重新檢視自身的資安防禦策略。

微軟強調三大資安防護能力 防範新型針對式勒索軟體攻擊

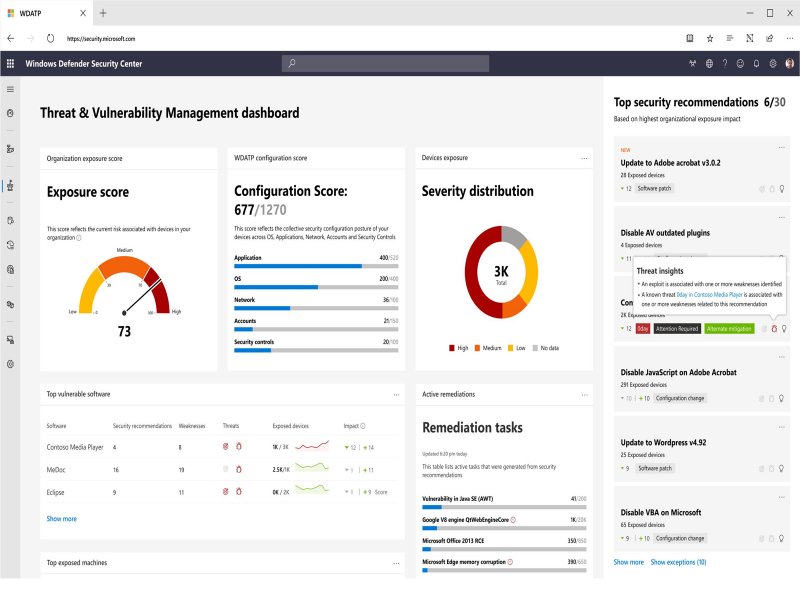

資安防禦部署就如同國防備戰,若不事先妥善準備,一旦發生網路攻擊事件,將會瞬間淪陷,產生無法挽回的影響與損害。報告也指出,伴隨今年初發生的新冠肺炎事件,發現許多網路攻擊其實早已存在,多個勒索軟體已累積造訪及在目標網路上保持數月之久,網路攻擊者一直在默默等待並利用諸多惡意攻擊手法獲取最大程度的財務利益,台灣微軟Microsoft 365事業部副總經理陳慧蓉 強調:「企業一定要建立偵測(Detect) 、防護(Protect) 和回應(Response) 等資安全面防禦思維,企業的資安部門需要具備端點未知型惡意程式的偵測能力、使用者與裝置身分的多重驗證能力、以及事件關聯分析管理能力等三點資安防禦機制,才能有效降低企業被勒索軟體攻擊的機會。」

此三大資安防護能力,包括:

(一) 端點未知型惡意程式偵測能力:企業IT人員可經由端點檢測和回應或端點保護,偵測異常登入、異常存取行為、自動偵測與矯正認證風險、使用者與設備行為分析(UEBA) 等在第一時間發現使用者行為異常狀態。

(二) 使用者與裝置身分的多重驗證能力:凡事抱持Zero Trust 零信任態度,針對企業、系統和使用者進行多重因素驗證(MFA),確保發送與接收訊息的對象為可信任的當事人。

(三) 事件關聯分析管理能力:在資安攻擊事件發生後,可從事件中產生的關聯分析,找到威脅的來源並對症下藥,全方位降低資安攻擊後的營運成本風險,加速協助企業恢復運作。

值得注意的是,台灣遭受惡意程式攻擊發生率高於全球平均1.2倍,而遭受勒索軟體攻擊發生率高於亞太地區平均2.5倍,及全球平均1.5倍。微軟呼籲企業應建立偵測、防護、及回應三大資安策略,降低惡意軟體及勒索軟體攻擊機率與營運風險。

《2019年端點安全防護威脅報告》分析2019年1月至12月間每日接收的8兆個威脅警訊,並蒐集包括中國、印度、印尼、馬來西亞、菲律賓、斯里蘭卡、泰國、越南、台灣、新加坡、新西蘭、韓國、日本、香港和澳洲共15個亞太地區市場資料。報告顯示亞太地區遭受惡意軟體與勒索軟體的攻擊頻率,分別高於全球平均值1.6倍與1.7倍。

網路攻擊者持續攻擊網路意識較低、盜版軟體使用率高的國家,以及非法提供免費軟體和內容的網站。而就台灣地區的惡意軟體發生率,雖然低於亞太地區平均1.4倍,但仍高於全球平均1.2倍;此外,台灣地區的勒索軟體發生率,則高於亞太地區平均的2.5倍,亦高於全球平均的1.5倍。

雖然遭受惡意軟體及勒索軟體的發生率下降,企業仍不可掉以輕心,程式及裝置的修補和安裝更新、確保使用合法軟體,並提高使用者資安意識等,方能有效防範和降低受到惡意軟體和勒索軟體感染的可能性。「隨著資安防護方式不斷進步,網路攻擊者也發展出新的資安攻擊技術,逐漸捨棄傳統攻擊方法,轉而針對特定地區、產業或公司設計特殊攻擊行動,企業需善用雲端及AI技術,並擬定全方位的資安防護策略。」

微軟全球助理法務長暨台灣微軟公共暨法律事務部總經理施立成表示:「微軟透過分析每日偵查的8兆個威脅訊號,從中匯集並歸納出網路攻擊數據資料,當攻擊事件發生時,即可迅速回應。《微軟端點安全防護威脅報告》目的便是描繪最新的網路資安威脅面貌,讓企業更清楚瞭解應加強哪些攻守防備,以降低企業面臨日漸複雜的資安攻擊可能遭受的影響,打造更安全的網路環境。」

觀察近期資安動態,微軟也發現勒索軟體的攻擊目的轉變且趨向多元;早期勒索軟體會透過電子郵件或網頁方式誘騙使用者下載或點擊,而最近則是採取「針對式方式」,針對目標式主機進行各種形態漏洞(包含系統與軟體) 攻擊之後,進行一連串的破壞性影響。此外,除了單純的加密勒索金錢的目的外,有部分的目的已經轉變成透過勒索軟體加密檔案湮滅犯罪證據,如果企業立即將被加密的檔案進行還原,可能也會將犯罪的證據一併抹除。

台灣微軟亞太區技術支援中心資訊安全暨風險管理協理林宏嘉指出:「面對多元以及大幅轉變的勒索軟體攻擊,企業必須正視當今資安事件已經是整合不同面向與需求的複合犯罪行為,在心態上要如同面對是否確診新型冠狀病毒一樣,要進行多面向的查證,不只對於系統抱持Zero Trust的態度,要將Zero Trust 擴大到資安思維中 ─ 凡事存疑、事事進行求證,同時尋求各面向的資安專家群協助,才能降低勒索軟體以及其伴隨的複合惡意犯罪行為的攻擊機率,以及減少其對於企業帶來的營運風險。」

許多過去未發生過的網路攻擊事件,將無法利用現有的資源和知識掌握,為了確保企業網路安全具有與時俱進的防護功效,企業IT 部門必須持續加強和更新企業資安防護網, 不再是針對單一攻擊事件的發生,更是需要從網路犯罪思維重新檢視自身的資安防禦策略。

微軟強調三大資安防護能力 防範新型針對式勒索軟體攻擊

資安防禦部署就如同國防備戰,若不事先妥善準備,一旦發生網路攻擊事件,將會瞬間淪陷,產生無法挽回的影響與損害。報告也指出,伴隨今年初發生的新冠肺炎事件,發現許多網路攻擊其實早已存在,多個勒索軟體已累積造訪及在目標網路上保持數月之久,網路攻擊者一直在默默等待並利用諸多惡意攻擊手法獲取最大程度的財務利益,台灣微軟Microsoft 365事業部副總經理陳慧蓉 強調:「企業一定要建立偵測(Detect) 、防護(Protect) 和回應(Response) 等資安全面防禦思維,企業的資安部門需要具備端點未知型惡意程式的偵測能力、使用者與裝置身分的多重驗證能力、以及事件關聯分析管理能力等三點資安防禦機制,才能有效降低企業被勒索軟體攻擊的機會。」

此三大資安防護能力,包括:

(一) 端點未知型惡意程式偵測能力:企業IT人員可經由端點檢測和回應或端點保護,偵測異常登入、異常存取行為、自動偵測與矯正認證風險、使用者與設備行為分析(UEBA) 等在第一時間發現使用者行為異常狀態。

(二) 使用者與裝置身分的多重驗證能力:凡事抱持Zero Trust 零信任態度,針對企業、系統和使用者進行多重因素驗證(MFA),確保發送與接收訊息的對象為可信任的當事人。

(三) 事件關聯分析管理能力:在資安攻擊事件發生後,可從事件中產生的關聯分析,找到威脅的來源並對症下藥,全方位降低資安攻擊後的營運成本風險,加速協助企業恢復運作。